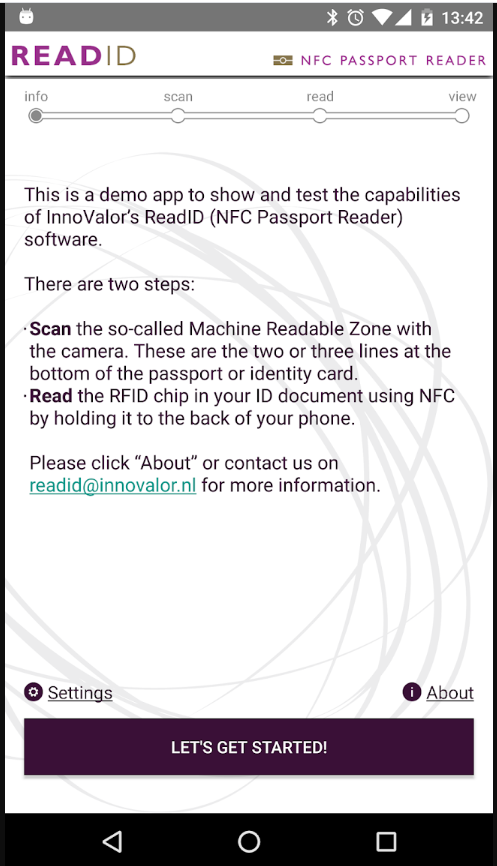

Android staat me (standaard) niet toe om een screenshot te maken terwijl ik de app gebruik, dus doe ik het even met een afbeelding van de leverancier zelf, je zult het zelf even moeten testen om het “live” in actie te zien. Het was er eentje in de categorie “cool maar ook een beetje eng”. Terwijl ik op het vliegveld stond […]

nfc

Google blijft flink aan de weg timmeren met de mogelijkheden van de Google Chrome browser. Dat moet ook wel omdat ze anders door de andere aanbieders ingehaald worden. Schreef ik eerder al over de komst van WebXR, ook NFC krijgt/heeft een webvariant en komt naar de volgende versie van de browser op zowel de Mac, Android, Linux, ChromeOS en Windows. Helaas […]

I promised a video of the techno nails. There are some fantastic NFC tutorials out there – @adafruit have one for unlocking your desktop, and there's a Stranger Things manicure on YouTube. 🙂 #nailart #led #STEMeducation pic.twitter.com/sKgBHVfvVx — Tanya Fish (@tanurai) March 27, 2018 Sorry, nooit gedaan, ook niet toen het cool was om voor het goede doel te (laten) doen. […]

In de categorie “had ik eigenlijk al langs eens mee moeten experimenteren” valt zeker het product dat ik dit weekend eens flink aan de tand gevoeld heb: een RFID Module voor Arduino en vergelijkbare apparaten. Immers, RFID (radio frequency identification) en zusje NFC (near field communication) kom je op steeds meer plekken tegen. Van mijn bankpas, OV-kaart, de personeelspas op het werk, de etiketten aan […]